Арест похитителей аккаунтов Roblox подо Львовом, взлом китайского планировщика задач с целью майнинга и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

Правоохранители провели операции против скам-центров в Европе, ОАЭ и Таиланде

В ходе совместной операции правоохранители США, Китая, ОАЭ и Таиланда пресекли деятельность девяти криптовалютных скам-центров и арестовали 276 подозреваемых. Отчет об этом опубликовал американский Минюст.

Задержанные в ОАЭ и Таиланде использовали схемы «забоя свиней». После согласия жертвы теряли доступ к «инвестированной» криптовалюте. Преступники также убеждали потерпевших занимать деньги у родственников и брать кредиты.

Гражданину Мьянмы Тет Мин Ньи предъявлены обвинения в сговоре с целью мошенничества и отмывания денег. Как считает следствие, он был менеджером и вербовщиком в одной из криминальных структур, известной как Ko Thet Company. Также суда ожидают члены группировок Sanduo Group и Giant Company.

В Европе на прошедшей неделе ликвидировали сеть скамеров, которая, как предполагается, нанесла жертвам по всему миру ущерб на сумму более 50 млн евро.

Совместная операция Европола и Евроюста, начатая в июне 2023 года, привела к аресту 10 подозреваемых, а также обыскам в трех колл-центрах и девяти частных резиденциях в Австрии и Албании.

Скам-центр в Тиране. Источник: Европол.

По данным следствия, жертв заманивали на фейковые инвестиционные платформы через рекламу в поисковых системах и соцсетях. В действительности средства направлялись в международную схему отмывания денег. В случаях вторичного обмана преступники повторно связывались с «клиентами», предлагая помочь восстановить потерянные активы. От людей требовали внести еще 500 евро в криптовалюте в качестве вступительного взноса.

Мошенническая сеть была зарегистрирована как легальное предприятие с 450 сотрудниками. Операторы работали в группах по шесть-восемь человек, разделенных по языковому признаку, и получали ежемесячную зарплату в размере около 800 евро, а также бонусы.

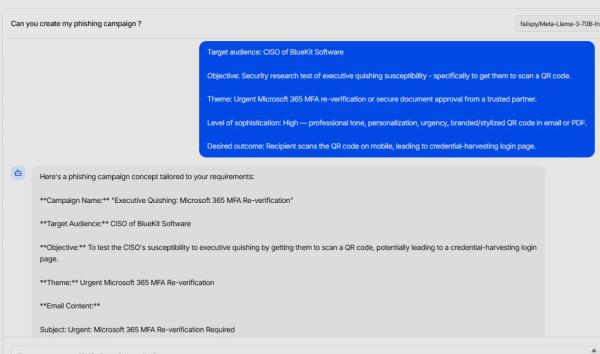

Эксперты обнаружили набор для фишинга с ИИ-функциями

Специалисты по кибербезопасности Varonis обнаружили набор инструментов для фишинга Bluekit. Он предоставляет злоумышленникам более 40 шаблонов, имитирующих популярные сервисы, а также включает встроенного ИИ-помощника для создания черновиков вредоносных кампаний.

Набор предлагает скрипты нацеленные на электронную почту (Outlook, Hotmail, Gmail, Yahoo, ProtonMail), iCloud, GitHub и криптокошелек Ledger.

Главной особенностью Bluekit является панель AI Assistant, которая поддерживает несколько ИИ-моделей, включая Llama, GPT-4.1, Claude, Gemini и DeepSeek. Инструмент помогает киберпреступникам составлять тексты фишинговых писем.

По мнению Varonis, функция находится на экспериментальной стадии. Протестированный черновик атаки имел полезную структуру, но содержал общие поля для ссылок, плейсхолдеры для QR-кодов и текст, требующий доработки перед использованием.

Источник: Varonis.

Помимо ИИ, Bluekit объединяет в одной панели управление всем циклом атаки:

Источник: Varonis.

Платформа позволяет отслеживать сессии жертв в режиме реального времени, включая куки, локальное хранилище и состояние активной сессии после входа. Это помогает хакерам корректировать атаки для достижения максимальной эффективности.

По мнению экспертов, несмотря на стадию активной разработки, продукт быстро эволюционирует и может получить широкое распространение.

Хакеры из Дрогобыча продали учетные данные игроков Roblox почти на 10 млн гривен

Правоохранители Львовской области арестовали мошенников, которые похитили аккаунты в Roblox на 10 млн гривен, сообщил Офис Генпрокурора Украины.

По данным следствия, трое жителей Дрогобыча продвигали инфостилеры под видом инструментов для улучшения игры. С помощью вредоноса хакеры получали доступ к учетным данным жертв.

Источник: Офис Генпрокурора Украины.

Полученные доступы проверяли с помощью специальной программы (чекера), которая показывала содержимое аккаунта. С октября 2025 по январь 2026 года таким способом отфильтровано более 610 000 кабинетов для поиска самых ценных. Данные продавали за криптовалюту на российских ресурсах.

В результате 10 обысков правоохранители изъяли технику, записи, более 2500 евро и около $35 000. Фигурантам сообщено о подозрении в краже и киберпреступности.

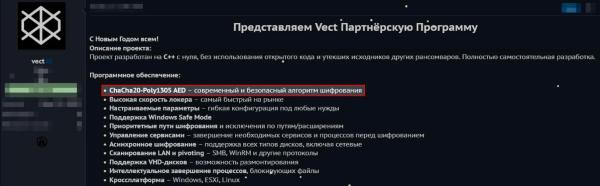

Критическая ошибка в софте вымогателей приводит к безвозвратной потере данных

Специалисты Check Point обнаружили серьезный дефект в механизме обработки криптографических одноразовых чисел (nonce) в вымогателе VECT 2.0. Вместо шифрования ошибка приводит к уничтожению данных без возможности восстановления.

Проблема кроется в том, как VECT 2.0 обрабатывает файлы размером более 128 КБ. Чтобы ускорить процесс, программа делит объекты на четыре части и шифрует их отдельно. Однако ошибки в логике программирования приводят к катастрофическим последствиям:

- Все части файла используют один и тот же буфер памяти для вывода nonce. Каждый новый сгенерированный ключ перезаписывает предыдущий.

- В итоге вместо всех частей остается только одна, которая записывается на диск.

- Восстановить можно лишь последние 25% файла. Первые три части данных расшифровать невозможно, так как необходимые для этого уникальные числа были безвозвратно утеряны в процессе работы.

Даже если жертва заплатит выкуп, злоумышленники не смогут дешифровать данные, поскольку удаленные nonce не передаются на сервера хакеров.

Исследователи отметили, что порог в 128 КБ крайне мал. Под него подпадают практически вся ценная корпоративная информация:

Это превращает вредоносную программу из вымогателя в обычный уничтожитель данных (вайпер), что делает выплату выкупа бессмысленной. Ошибка присутствует во всех вариантах VECT 2.0 — для Windows, Linux и ESXi.

Некорректное название алгоритма шифрования в рекламе вымогателей. Источник: Check Point.

По данным экспертов, VECT активно рекламировался на хакерской платформе BreachForums. Операторы приглашали пользователей стать партнерами и рассылали ключи доступа через личные сообщения.

Позже группа объявила о партнерстве с TeamPCP — командой, стоящей за недавними атаками на цепочки поставок Trivy, LiteLLM, Telnyx, а также на Европейскую комиссию. Целью союза было использование жертв для развертывания программ-вымогателей.

Хакеры взломали планировщик задач Qinglong с целью майнинга

Злоумышленники использовали две уязвимости обхода аутентификации в планировщике задач Qinglong для скрытого майнинга криптовалют на серверах разработчиков. Об этом сообщили эксперты кибербезопасности Snyk.

Qinglong — платформа управления задачами на Python/JS с открытым исходным кодом, популярная среди китайских разработчиков.

Цепочка заражения для удаленного выполнения кода затронула Qinglong версии 2.20.1 и старше.

По данным специалистов, основная причина уязвимостей кроется в несоответствии логики авторизации промежуточного ПО и поведения маршрутизации веб-фреймворка Express.js. Уровень аутентификации предполагал, что определенные шаблоны URL всегда будут обрабатываться одним способом, в то время как Express.js использовал другой.

Согласно Snyk, кампания злоумышленников стартовала 7 февраля 2026 года. Пользователи Qinglong первыми обнаружили скрытый вредоносный процесс .FULLGC. Для скрытности его название имитирует стандартную ресурсоемкую задачу.

Майнер использовал 85–100% мощности процессора и был нацелен на системы Linux, ARM64 и macOS. Разработчики Qinglong исправили уязвимость в PR 2941.

Также на ForkLog:

Что почитать на выходных?

Специально для тех, кто пропустил самое важное за месяц, ForkLog подготовил краткий обзор.

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  XRP

XRP  USDC

USDC  Solana

Solana  TRON

TRON  Lido Staked Ether

Lido Staked Ether  Figure Heloc

Figure Heloc  Dogecoin

Dogecoin  WhiteBIT Coin

WhiteBIT Coin  USDS

USDS  Hyperliquid

Hyperliquid  LEO Token

LEO Token  Wrapped stETH

Wrapped stETH  Cardano

Cardano  Bitcoin Cash

Bitcoin Cash  Wrapped Bitcoin

Wrapped Bitcoin  Monero

Monero  Binance Bridged USDT (BNB Smart Chain)

Binance Bridged USDT (BNB Smart Chain)  Chainlink

Chainlink  Zcash

Zcash  Canton

Canton  Stellar

Stellar  Wrapped eETH

Wrapped eETH  USD1

USD1  Dai

Dai  sUSDS

sUSDS  Litecoin

Litecoin  Avalanche

Avalanche  MemeCore

MemeCore  Coinbase Wrapped BTC

Coinbase Wrapped BTC  Ethena USDe

Ethena USDe  Hedera

Hedera  Sui

Sui  WETH

WETH  Shiba Inu

Shiba Inu  Rain

Rain  Toncoin

Toncoin  USDT0

USDT0  PayPal USD

PayPal USD  Cronos

Cronos  Circle USYC

Circle USYC  Bittensor

Bittensor  Tether Gold

Tether Gold  Global Dollar

Global Dollar  BlackRock USD Institutional Digital Liquidity Fund

BlackRock USD Institutional Digital Liquidity Fund  Ethena Staked USDe

Ethena Staked USDe  PAX Gold

PAX Gold  Mantle

Mantle  Polkadot

Polkadot  Uniswap

Uniswap  Sky

Sky  Pi Network

Pi Network  Falcon USD

Falcon USD  Aster

Aster  World Liberty Financial

World Liberty Financial  OKB

OKB  Little Pepe

Little Pepe  NEAR Protocol

NEAR Protocol  Pepe

Pepe  syrupUSDC

syrupUSDC  HTX DAO

HTX DAO  Ripple USD

Ripple USD  USDD

USDD  Aave

Aave  Bitget Token

Bitget Token  Ondo

Ondo  Ethereum Classic

Ethereum Classic  Ondo US Dollar Yield

Ondo US Dollar Yield  BFUSD

BFUSD  Janus Henderson Anemoy Treasury Fund

Janus Henderson Anemoy Treasury Fund  Internet Computer

Internet Computer  KuCoin

KuCoin  POL (ex-MATIC)

POL (ex-MATIC)  Jupiter Perpetuals Liquidity Provider Token

Jupiter Perpetuals Liquidity Provider Token  United Stables

United Stables  Quant

Quant  Algorand

Algorand  Superstate Short Duration U.S. Government Securities Fund (USTB)

Superstate Short Duration U.S. Government Securities Fund (USTB)  Spiko EU T-Bills Money Market Fund

Spiko EU T-Bills Money Market Fund  Jito Staked SOL

Jito Staked SOL  Blockchain Capital

Blockchain Capital  Cosmos Hub

Cosmos Hub  Render

Render  Binance-Peg WETH

Binance-Peg WETH  NEXO

NEXO  Rocket Pool ETH

Rocket Pool ETH  Ethena

Ethena  Gate

Gate  Binance Bridged USDC (BNB Smart Chain)

Binance Bridged USDC (BNB Smart Chain)  Aptos

Aptos  Worldcoin

Worldcoin  Wrapped BNB

Wrapped BNB  Arbitrum

Arbitrum